News

Home >

21. Mai 2025

Die Republik Suriname hat offiziell den Start ihres neuen biometrischen e-Reisepasses für alle surinamischen Staatsbürger bekannt gegeben. Der neue e-Reisepass präsentiert sich mit einem vollständig neuen Design, welches die ikonische Flora und Fauna des südamerikanischen Küstenstaates widerspiegelt. Mit der neuen […]

25. Februar 2025

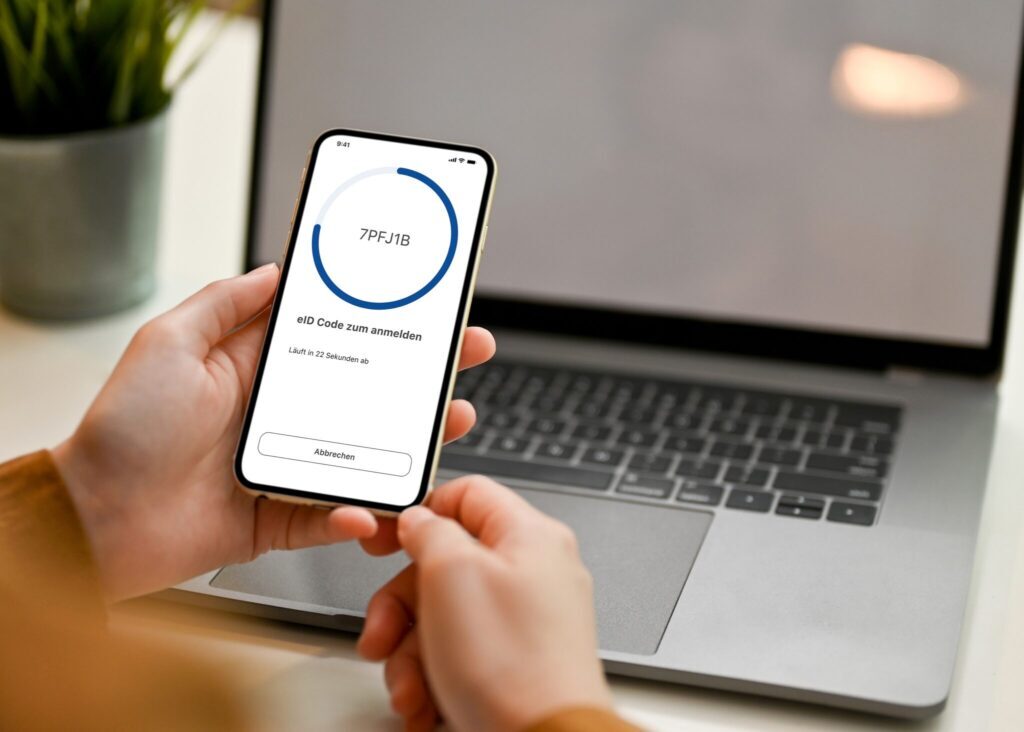

Seit der Einführung im Jahr 2020 hat die digitale ID-Plattform „eID.li“ des Fürstentums Liechtenstein zahlreiche Meilensteine erreicht: eID.li bietet seinen Nutzern einen einfachen und sicheren Zugang zu verschiedenen offiziellen Verwaltungsdiensten in Liechtenstein sowie zu digitalen Ausweisen wie den mobilen Führerschein […]

21. Januar 2025

Der WKO Bildungs-KickOff fand heuer bereits zum neunten Mal statt und bietet den Fachkräften der gewerblichen Vermögensberatung und Wertpapiervermittlung ein breites Programm an relevanten Weiterbildungsmöglichkeiten zu aktuellen Themen. Die Österreichische Staatsdruckerei (OeSD) war heuer erstmals Teil dieser wichtigen Weiterbildungsveranstaltungen und […]

16. Januar 2025

Der Henley Passport Index 2025 hat es erneut bestätigt: Der österreichische Reisepass liegt auf Platz 4 in der aktuellsten Rangliste und gehört damit zu den mächtigsten Reisepässen der Welt. Mit ihm können Österreicher in 191 Länder visumsfrei einreisen. Platz 1 […]

7. Januar 2025

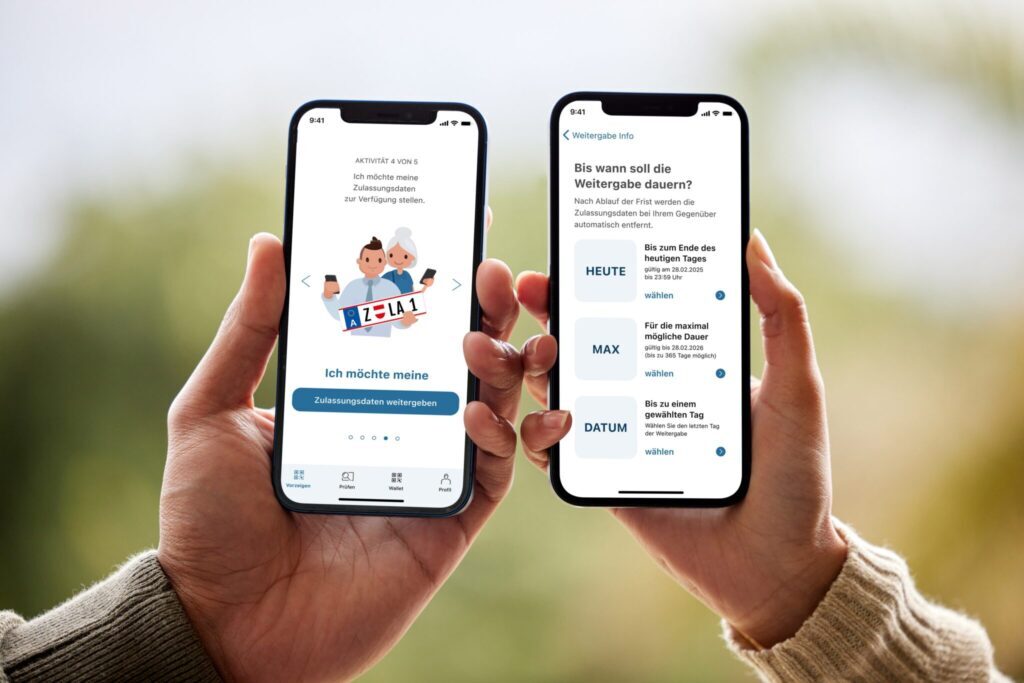

Nach dem Erfolg des im Frühjahr 2024 eingeführten digitalen Zulassungsscheins startet mit dem neuen Jahr auch eine neue Funktion innerhalb von „eAusweise“: Mit dem neuesten Update der „eAusweise“-App können Nutzer nun ihren persönlichen digitalen Zulassungsschein einfach und sicher mit anderen […]

30. Dezember 2024

Seit etwas mehr als einem Jahr wird der neue Österreichische Reisepass mit modernsten Sicherheitsmerkmalen ausgegeben. Nach einem Jahr „Reisepass Neu“ steht eines fest: Das rundum erneuerte Dokument ist ein voller Erfolg. 850.000 neue Reisepässe sind bereits im ersten Jahr seit […]